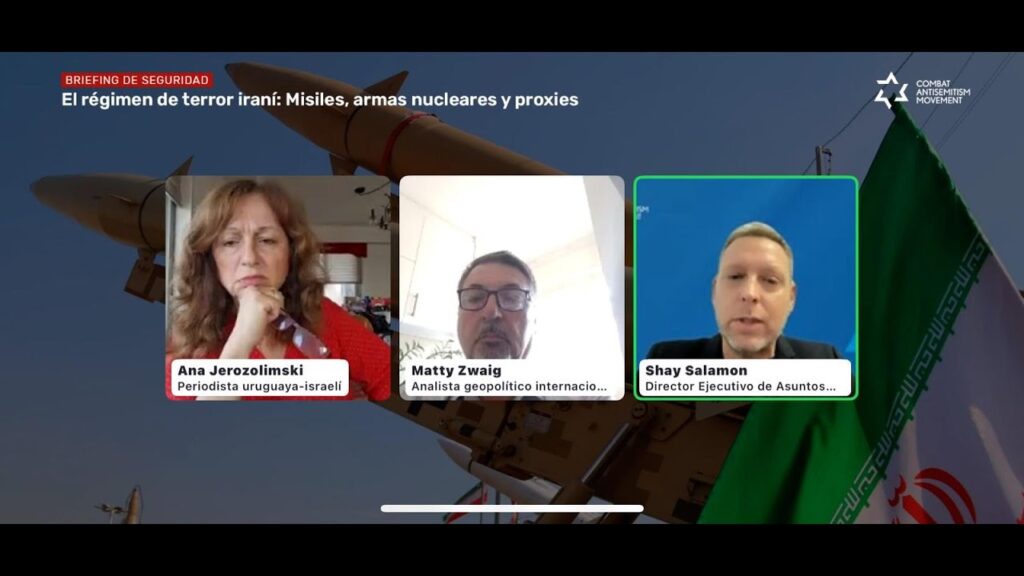

Entrevista de Ana Jerozolimski

MONTEVIDEO (Uypress) – Encontrarse con Avi Kasztan (43) es una sorpresa. Es que le pedimos la entrevista por el éxito que ha recabado en el mundo de la alta tecnología, desarrollando un singular sistema de seguridad cibernética muy requerido a altísimos niveles en distintas partes del mundo, pero nos encontramos con una persona que irradia sencillez y que habla no sólo de avances espectaculares, sino de valores y principios.

Combatiendo a la «dark web» con el ingenio lidia exitosamente con el desafío de los ataques cibernéticos.

Avi nació en Uruguay, estudió en el Yavne y a los 18 años se radicó en Israel. Estudió Ingeniería en Computación en el Technion de Haifa, y allí mismo hizo luego su� segundo título� MBA en Dirección de Empresas Tecnológicas.

Al crear su propia empresa privada, con un equipo de socios, desarrollaron varios proyectos especiales, entre ellos los sistemas de comunicación y seguridad de las distintas fuerzas del Ejército, dado que su principal cliente fue Tzahal, o sea las Fuerzas de Defensa de Israel.

Fue parte del equipo que desarrolló el primer «voice over IP», similar a Skype- cuando éste no existía-, que permitía llamar gratis a través de internet , entre dos computadoras, y luego también «PC to phone», o sea entre computadora y teléfono. Tanto esta tecnología como el «firewall» – un tipo de protección de los equipos de computación� que desarrolló con amigos y ex compañeros suyos de estudios en el Technion, ya trabajando en la gran compañía Checkpoint-fueron consideradas revolucionarias.

Y lo que nos convoca a esta entrevista es «Sixgill», la empresa de la que Avi es hoy el Director General, y que él mismo fundó.� El punto central es la tecnología de protección cibernética� que Sixgill ha desarrollado. Esta es clave hoy en día para proteger los sistemas de grandes empresas, bancos y compañías diversas que prestan servicios a la ciudadanía y no sólo quieren seguir funcionando exitosamente sino que también necesitan salvaguardar los datos personales de sus clientes. Pero esto tiene también una dimensión que puede captarse como algo más personal, y es el mundo del robo de identidades , que evidentemente nunca se hace para nada bueno. Al investigar esta problemática, a raíz de pedidos concretos de diferentes compañías privadas o estatales a muy alto nivel, «Sixgill» ha descubierto que en el proceso de robo de identidades se dan también amenazas físicas concretas a diferentes personas y sus familias. Esta es otra dimensión de esta lucha. Y está por supuesto el deseo y la necesidad de preservar secretos de Estado, por lo cual también gobiernos de diferentes partes del mundo piden ayuda a Avi Kasztan y su compañía, conscientes del nivel de la tecnología que han desarrollado.

Por razones obvias de privacidad de los clientes, tanto estatales como particulares, no detallamos de quiénes se trata. Pero podemos sí afirmar que el éxito de Avi Kasztan y su equipo, es conocido a los más altos niveles� en diversos continentes.

Avi creo que contando sobre el nombre de la empresa, ya se puede entender mucho..»Sixgill» es el nombre de un tiburón que vive en aguas profundas…y este es el vínculo directo con tu tecnología.

Exactamente.� Es que detectamos claramente que los hackers y grupos criminales trabajan desde las profundidades, desde la� así llamada� dark web, la red oscura, donde todo es anónimo y encriptado. En esas profundidades, operan y amenazan.Y desarrollamos una tecnología de seguridad cibernética que funcionó muy bien. La dark web facilita masivamente el intercambio de información ilícita, hace posible que criminales y terroristas colaboren, por dar solamente unos ejemplos. Y en Sixgill logramos desarrollar una tecnología que� de hecho logra neutralizar los ataques que vienen de esa red oscura y profunda, usando diferentes tipos de algoritmos que nos permiten hacer un perfil de los hackers, analizando su forma de actuar, sus redes sociales y su jerarquía interna. Esto permite que nuestra plataforma de inteligencia cibernética , que es de avanzada,� ubique a los criminales en la red ya cuando están planeando su ataque, antes de que lo concreten.

¿Y cómo llegaste a esto?

Yo era parte de lo que se llama una incubadora de elite que era financiada por gente de mucha influencia y legendaria mundialmente. Básicamente me ofrecieron una inversión antes de tener siquiera una idea. Fue realmente algo poco común , pero es que ya se conocía parte de mi trayectoria en este mundo de la alta tecnología. Después de pensarlo, acepté el desafío.

¿Cómo funciona el secreto de lograr desarrollarlo? Lo primero, imagino, es tener claro cuál es la amenaza con la que se quiere lidiar, a la que se quiere derrotar …

Pudimos identificar que estábamos en un cambio de paradigma respecto a de dónde vienen las amenazas cibernéticas y vi que eso era una oportunidad.� Pero para poder lograr lidiar con eso, primero tenés que tener la gente apropiada. Comprendí ya desde el principio que la meta principal era rodearme de la gente más top que pudiera conseguir para tratar de hacer una tormenta de ideas. Había dos cosas que eran muy importantes: primero, que no pensaran según las reglas, y segundo la calidad de las personas y su ética.

Creo que uno de los parámetros que yo he visto a lo largo de los años es que las personas que tienen cierta ética profesional, además de ser muy capaces, son las que a largo plazo tienen los éxitos grandes. Eso es lo que yo veo, por lo tanto era muy importante rodearme de gente así.

Una mezcla de moral y lógica para apostar al éxito futuro.

Sí, gente con mucho arrojo, el cielo es el límite, y con seguridad basada en éxitos anteriores, y con� ética clara. Claro que también tuvimos que ver que esto resulte en un negocio, que sea rentable. Lo confirmamos poco después, y seguimos adelante.

EL CAMINO AL INFIERNO…

Y lo que se necesitaba era una tecnología que proteja de ataques que vienen de aquellas partes de la red que no aparecen cuando uno activa un motor de búsqueda. Estamos hablando de la red profunda, que es el 95% de internet, ¿verdad?

Si, por lo menos. Hay tres tipos de redes. La primera es la que todos conocemos, clear web, después hay otra que se llama deep o hidden web, que es todo lo que no está indexado por los buscadores normales como Google, y después hay otro subgrupo de la deep web, que se llama dark web, que además de estar oculto es anónimo y encriptado .Empezó con buenas intenciones pero hoy es otra cosa muy distinta…

¿A qué te referís?

La red más popular, que se llama Tor, empezó como un proyecto del gobierno estadounidense, que tenía la buena intención de proteger la comunicación online de la inteligencia americana. También se usa para penetrar en países ocultos, saber qué es lo que está pasando y crear para los periodistas una forma� de poder informar sin ser detectado. Querían primero entender qué estaba pasando y después crear un sistema que permitiera hablar sin tener miedo, a periodistas sacar información sin tener miedo y a los ciudadanos poder intercambiar ideas. El problema fue que con el tiempo mucha gente que tenía menos buenas intenciones se fue sumando y hoy en día lo usan para hacer muchas cosas malas: ataques a bancos, robar dinero ajeno, y también terrorismo.

Y esto determina también el tipo de clientes que ustedes tienen, si desarrollaron algo para lidiar con esa amenaza.

Así es. Nuestros clientes son gobiernos o agencias de seguridad de gobiernos, por supuesto también empresas financieras o de telecomunicaciones.� Pero lo que nosotros proporcionamos, sirve únicamente para la defensa de ataques que llegan de otros lados.

¿Pero gobiernos también� usan� la dark web?

Sí, claro.

¿También con malas intenciones?

Seguramente si les preguntás no te lo van a decir, te van a decir que tienen buenas intenciones y que lo hacen principalmente para defenderse. Pero los gobiernos siempre quieren� tener la llave de las cosas, quieren� poder usar el sistema para poder hacer efectivos sus intereses en otros lados. A veces los gobiernos usan esa zona para hacer cosas no tan buenas y también para poder defenderse cuando otros lo usan en su contra. Nosotros una vez fuimos atacados probablemente por un gobierno exterior según estimamos.

Suponen que estimaron el valor que tenía lo que ustedes habían desarrollado e intentaron bloquearlos…

Así es.� La primera vez que sufrimos un ataque cibernético muy grande recién habíamos empezado, éramos chicos pero estábamos trabajando con muchas instituciones financieras y bancos muy grandes de Estados Unidos, y la idea era que si atacaban a los bancos grandes podían debilitar la economía o por lo menos molestar. Me acuerdo que cuando vino nuestro CTO (jefe de tecnología) y me dijo: «Estamos siendo atacados», el estaba un poco asustado, yo le dije que primero me alegraba de recibir la noticia, porque quería decir que estábamos haciendo algo bueno� y a alguien estábamos molestando. Después había que empezar a pensar quién y cómo, cómo podíamos desarrollar algo automático para que eso no pudiera pasar y cómo vender esa tecnología, porque si nos pasa a nosotros le puede pasar a otro también. Eso de hecho nos dio un empuje� para poder empezar.

ENTENDER QUIÉN ATACA ..Y PROTEGERSE

¿Qué preguntas surgen en una situación así?

Primero tratamos de ver quién era la gente que estaba atrás. Como es anónimo y encriptado es muy difícil saberlo, pero empezamos a ver: ¿es gente privada, son organizaciones, tal vez es la competencia, un gobierno que quiere atacarnos para hacer otro daño o quiere infectar nuestras máquinas para de ahí lanzar un ataque…? Había muchos parámetros. Realmente fue muy interesante. De por medio hay análisis sicológicos. También en el Mossad y el Shabak, el Servicio de Seguridad, se recurre a esos análisis.

¿A qué te referís?

Hay mucho de lo que se llama profiling, patrones psicológicos de personas. El desafío acá es� armar el rompecabezas y para poder hacerlo tenés que entender a la gente que está ahí, y eso es parte de lo que nosotros hacemos.

Lo que ustedes hacen es para la defensa, para la protección de los sistemas, la tecnología de Sixgill, ¿puede ser mal usada por alguien, o por ser por naturaleza defensiva no permite que eso suceda?

La naturaleza es defensiva y te permite entender qué es lo que está pasando en forma automática y mucho más global. Porque, hoy en día, ¿cómo funcionan las agencias, los gobiernos, las organizaciones privadas? Tienen lo que se llaman human intelligence, que son básicamente personas que están sentadas y crean identidades virtuales con las que empiezan a hablar con gente, fingen que son amigos del otro y lo traiciona después de un tiempo. Pero eso no es perfecto ya que en la� dark web tenés varios tipos de desafíos, y el primero es encontrar dónde están pasando las cosas.

¿Ustedes proporcionan la defensa para los ataques que vienen solo de la dark web?

Sí, pero la mayoría de los ataques serios vienen de ahí, porque� son tipo mafias, son grupos organizados que tienen una división muy definida, hay muchas subindustrias. Si vamos al caso de bancos, por ejemplo, uno sabe cómo infectar los servidores, otro sabe cómo agarrar ese virus y sacar de ahí plata para llevarla a otro lugar, otro sabe cómo convertir ese dinero en bitcoins para las bitcoin wallets -las billeteras de bitcoins, que es la moneda de la dark web- otro sabe cómo agarrar bitcoins y sacarlos para la vida real, otro sabe cómo extorsionar a los bancos, por ejemplo. Son muchas subindustrias, nosotros conocemos a toda esa gente y desarrollamos varias tecnologías. Después de que logramos entender automáticamente, que desarrollamos una tecnología que te encuentra dónde están pasando esas cosas, tenemos otra tecnología que hace la extracción de la información, que también es muy difícil, porque son gente muy sofisticada que sabe muy bien cómo protegerse y lo último que quieren es que extraigas información de sobre qué están hablando. Desarrollamos una tecnología que se superpone a eso para extraer esa información.

¿Ellos se dan cuenta?

No, es completamente� oculta, no es detectable. Después de que tenemos toda esa información aplicamos diferentes algoritmos de disciplinas diferentes, que permiten hacer un perfil.

¿Porque si entienden quién puede lanzar un ataque es más factible que lo prevengan?

Claro, y vemos cómo va a ser el ataque antes de que pase. Son ataques muy bien planeados. Hoy en día hacer un daño grande no es fácil. Si uno quiere robar un banco no es fácil, tampoco si quiere generar un apagón en todo el país, pero esas cosas pasan con ataques muy bien planificados con gente muy capacitada que tiene mucha información, muchas veces tienen la cooperación de algún empleado desde adentro, y nosotros vemos todo eso. Uno muchas veces se hace la pregunta de por qué gente tan capacitada y tan inteligente, que podría hacer cualquier cosa…

Y que podrían ganar mucho…

Muchísimo, y de hecho no sé si lo están haciendo, hace ese tipo de cosas, y también hace muchísima plata. Nosotros vemos todo eso, como lo que pasó en Target hace dos años.

Recordame por favor de qué se trató.

Target es una red muy grande en Estados Unidos. Quienes los atacaron lograron infectar sus sistemas y robaron una cantidad impresionante de tarjetas de crédito e hicieron daños impresionantes. Ahí nosotros vemos a la persona que desarrolló el virus, cómo lo probaron en restaurantes en Sudáfrica a ver si podían robar eso, no era porque realmente les interesara robar el restaurante, simplemente estaban testeando sus sistema, calentando sus motores, cuando la meta real era Target. Eso es lo que nosotros vemos muchas veces, entonces somos capaces de proveerle a la organización o a la entidad, a nuestro cliente, información de cómo va a ser el próximo ataque con mucho detalle. Eso les permite defenderse de antemano. Además, muchas veces vemos lo que se denomina data leaks, que es información que se filtra hacia afuera, eso es muy peligroso muchas veces. La organización muchas veces no sabe ni cómo.

O sea, no hay ningún ataque de gran envergadura que sea lanzado de primera sin ser probado antes en objetivos más chicos.

Por lo general son cosas muy bien planeadas. Tampoco ellos inventan la rueda, son grupos de personas que hacen cambios incrementales y en esa incrementación de vez en cuando uno desarrolla algo, tiene un amigo en Rusia, por ejemplo, y usan la dark web para poder comunicarse: uno escribe una parte del código, el otro otra parte, lo unen, lo testean en determinados lugares y lo trasladan a un ataque planificado.

¿Necesariamente quienes se ocupan de eso, esos hackers, tienen que tener cierto desequilibrio mental? Creo que solemos imaginarlos� un poco como locos obsesionados con algo… O quizás estoy confundiendo moral con otra cosa.

Es una pregunta excelente, muy buena, yo me la hice durante mucho tiempo. La pregunta básica que te podés hacer es por qué esa gente hace lo que hace. Puede ser que quieran ganar plata y vivir sin trabajar el resto de sus vidas tirados en alguna playa en algún lugar del mundo. Pero eso es� solamente parte de la historia, hay muchas otras cosas psicológicas. Nosotros a veces vemos criminales que lo único que quieren es decir «Yo soy el mejor criminal del mundo y quiero que todo el mundo lo sepa»…

Claro, no solo los locos en las películas norteamericanas.

No, vos sabés que la psicología humana es muy interesante, nosotros tendemos a pensar que somos muy racionales y te sorprendería saber la cantidad de conductas no racionales de gente muy inteligente que vemos a diario. Es una pregunta muy buena la que hiciste, no sé si tengo una respuesta clara para eso. Vemos indicaciones y no pasa por su nivel de capacidad o inteligencia, no sé si agregar que de moral, hay algo más que no sé si lo podemos entender a fondo.

Simplifiquemos un poco esa misma pregunta: de los casos de grandes ataques que hubo a través de la dark web, analizando las motivaciones, ¿podemos saber un poco qué pasó ahí?

Mmm… lo que podemos saber es que hay muchísima plata involucrada, hay una motivación económica muy grande, también que hay gente muy capacitada, realmente. Como te decía antes, la motivación no es solo plata sino también otras cosas, hay muchos intereses, son complejos y a veces están mezclados. Por ejemplo, imagínate países sin libertad de prensa, por un lado quieren tener el control, quisieran destruir ese sistema, por otro lado si lo destruyen tampoco lo pueden usar, hay como un conflicto de intereses. Son cosas complejas.

AMENAZAS TERRORISTAS

Hablemos ahora del terrorismo. En este ámbito ¿tus clientes son los gobiernos que quieren defenderse?

Hay gobiernos, hay agencias internacionales, organizaciones de inteligencia, y hay muchas compañías privadas también.

¿Cuán grave o serio� es hoy el� uso del dark web para el terrorismo?

Grandísima, es como si los terroristas hubieran descubierto un nuevo sistema que es sumamente peligroso porque es un mundo donde no hay reglas, donde todo está permitido porque uno tiene anonimato. Imagínate que hay un lugar donde tenés 100% de anonimato, podés hacer lo que quieras, no hay reglas y podés encontrarte con gente… ese es el mundo de ellos y hay mucha gente inteligente sin moral y sin escrúpulos que está dispuesta a hacer cualquier cosa. Cuando todo eso surge tiene sus cosas buenas y sus cosas malas, uno puede mirar la libertad de información y de expresión en lugares donde esa libertad no es obvia, pero la otra cara de la moneda es muy distinta, porque también las cosas malas suceden de esa forma.

Nosotros nos enfocamos en tratar realmente de defender al mundo en la modesta medida� que podamos, defenderlo� de esas organizaciones que realmente logran hacer daños muy grandes.

¿Estamos hablando más que nada del islam radical?

Sí, el islam radical es peligrosísimo. Nosotros nos movemos por nuestros valores occidentales� y nos cuesta entender a qué se puede llegar …a niveles indescriptibles. Todos tenemos cosas buenas y malas…pero parece que la naturaleza humana no tiene límites. Es un desafío muy grande.

¿Sería correcto decir que la incitación, los lavados de cerebro, son en la red abierta y la planificación concreta de atentados en la dark web, o estoy simplificando demasiado?

En la dark web está la gente más seria, digamos, para cuando quieren hacer algo más específico que requiere planificación. No es simplemente reclutar gente lavándoles el cerebro y haciéndoles creer cualquier cosa, sino que ya es una planificación muy detallada, con recompensas muy estipuladas de gente muy inteligente que lo lleva a cabo por un montón de motivaciones, una de las cuales es la plata, pero no� la única.

Hoy en día estamos expuestos a mucha información sobre lo que pasa ¿Dirías que si todo el mundo� conociera lo que muestra la dark web, aparte de esos aspectos de planificación práctica de un atentado, estaría más asustado todavía, o te parece que� hoy en día ya nada puede sorprendernos?

Siempre que pensé que nada podía sorprendernos vi algo que me sorprendió, así que ya no digo más que nada puede sorprendernos. Una de las cosas que vemos a diario, no sé si es buena o mala, es la creatividad que tiene la gente. Cuando la motivación es fuerte las personas encuentran la manera de hacer lo que quieren.

¿Me podés dar un ejemplo?

Sí, tal vez, en esos lugares por ejemplo la gente cambia sus nombres, yo puedo llamarme hoy Avi y mañana Pepito, pero el sistema sabe que Avi y Pepito es la misma persona…

Ustedes saben, pero no cualquiera.

Exacto, nosotros sabemos. Cuando uno plantea un sistema de defensa uno trata de pensar desde el lugar del oponente, qué haría si uno estuviera del otro lugar y así trata de defenderse. Uno siempre ve que hay alguien que pensó en algo que vos no pensaste y realmente es muy complejo. Se necesitan muchos cerebros para poder entender la forma de pensar y la motivación que llevó a la persona a crear eso. Muchas veces son redes internacionales en las que cada uno hace un pedacito y� nada más. Por ejemplo, tuvimos un caso hace poquito en el que alguien infectó un banco en Estados Unidos y logró extraer mucha información privada de clientes, como estados de cuenta, robos de identidad, cosas de ese estilo, que es un daño muy grande para el banco. Entonces la persona fue y dijo sencillamente: voy a publicar todo esto en todos los medios de prensa, en la web y demás a no ser que me pasen 5 millones de dólares a este bitcoin wallet, una extorsión clásica. Los bancos en Estados Unidos cooperan mucho en la parte de seguridad, entonces trabajamos en una operación conjunta junto con el FBI y otros bancos. Al principio uno no tiene mucha idea de cómo lograron hacer todo eso, pero a medida que íbamos ingresando información al sistema íbamos entendiendo.

Nos llevó como dos días descifrar todo el asunto hasta que finalmente entendimos, realmente, cómo la persona logró hacer eso. Después, con la ayuda de otras instituciones, juntos, logramos descifrar quién era la persona y cómo lo hizo.

¿O sea, dónde estaba él físicamente?

Eso lo logró el� FBI con ayuda de la información que les proporcionamos, pero todos participamos en la piscina de información, en el esfuerzo conjunto. Primero logramos entender cómo alguien logra hacer ese tipo de cosas, qué acceso necesita tener para poder entrar a ese sistema, quiénes eran los que tenían acceso a ese sistema de alguna forma, quiénes eran los amigos de esa persona , con quién se conectó, en qué idioma hablaba, en qué tiempos (o sea horarios) en el mundo hablaba, así uno puede ver más o menos en qué parte del mundo está, puede ser en Rusia, Estados Unidos, cualquier lado, entonces uno logra entender. Muchas veces las personas cometen errores, y esa es otra de las cosas que nos ayudan a nosotros. Y los errores son los mismos de siempre en la historia humana: el propio ego, la tentación ante chicas lindas y demás.

¿Chicas lindas para qué?

Que les dicen, por ejemplo: «A ver, ¡qué inteligente que sos!, si me contaras un poquito sería genial», o algo por el estilo. Yo no sé hacer esas cosas, pero hay gente que sabe hacerlo bien. A veces eso da muchas indicaciones, alcanza a veces un poquitito de información para unir varias partes del rompecabezas y poder entender. A veces solamente es el idioma que la persona habla, inglés, ruso, alemán…

Si se comete un atentado, ¿quiere decir que los sistemas de defensa, de ustedes o de otros, fallaron o que pasaron por otras vías que ustedes no podrían haber detectado?

Es muy difícil que pase por otras vías porque cuando se necesita hacer coordinación entre determinados grupos ese es el lugar por excelencia, es muy difícil que una persona sentada en un cuarto pueda hacer eso, inclusive cara a cara, es muy difícil, prácticamente imposible hoy en día. Pero sí lo logran hacer a través de diferentes comunicaciones. Nunca hay 100%…

Pero no es que podés decir que hay parte de la dark web que no podés controlar.

No, otra de las cosas que logramos hacer es priorizar las amenazas, porque hoy en día hay organizaciones que reciben el reporte de amenazas antes de que pasen y no hacen nada para evitarlo. Uno se pregunta por qué, porque no son bobos ni vagos, y la respuesta es que hay un tema de priorización, saber cuál es el primero y el último es crítico. Esa es otra de las cosas que proveemos.

Si no llegás a tiempo no vale nada, esa es otra de las cosas que podemos hacer porque entendemos la dark web social network, la red social de la dark web, y por tanto sabemos priorizar, los sistemas que desarrollamos lo hacen. Nosotros no solo proporcionamos un reporte sino también toda una tecnología que los clientes pueden usar para ver todo lo que está pasando en tiempo real y eso les da una ventaja.

Hablamos de terrorismo. En los últimos años en los que la sensación clara es que el mundo todo es un frente, ¿sintieron en vuestro trabajo, en los pedidos que recibieron, el cambio de actitud del mundo? ¿El mundo se siente más expuesto, precisa más protección?

Yo creo que sí, creo que mucha gente, tanto organizaciones privadas como no privadas, hoy en día todos entienden y están muy asustados por lo que está pasando. Pero va en dos direcciones ya que también los malos entienden cómo explotar esas debilidades. Esto ya no es un cambio de paradigma sino un fenómeno claro que ya está acá, que es la realidad. La cantidad de plata que cambia de manos en el dark web es impresionante y las motivaciones que tiene la gente son indescriptibles, por lo tanto es la combinación perfecta. Hoy en día ya no es la defensa perimetral, como era hasta hace poquitos años, y antes de eso el antivirus…

Vos dijiste en otra entrevista a un medio israelí, que no tenés duda que los atentados del 13 de noviembre en París fueron planificados en la dark web, ¿qué podés elaborar al respecto?

Es importante entender a la gente que está involucrada, especialmente cuál es la motivación específica de la persona que está liderando eso, que no necesariamente es la que él transmite. Una de las cosas, por ejemplo, es que como emprendedor, la gente con la que uno está contacto, en todas partes del mundo, es como la misma gente, más o menos nos encontramos los mismos y el grupo es conocido. Lo que yo veo en el dark web es que también eso sucede ahí, es la misma gente, las cabezas del asunto son la misma gente, cada uno en distintas partes del mundo, se conocen todos entre ellos y ahí elaboran. Tal vez reclutan en otros lados pero también ahí reclutan, reclutan diferente tipo de gente afuera y adentro de la dark web.

Creo que hoy todas las organizaciones necesitan una defensa así. Me� acuerdo que una empresa de seguridad muy grande nos dijo: «Ni siquiera estamos conectados a internet, no estamos expuestos a ese tipo de ataque «. En ese momento les di una tarjeta y les dije: «Ok, espero tu llamada dentro de un mes» [Se ríe]. Y así fue, un mes después…

¿Qué organización era?

Una organización internacional que no conecta sus servidores a internet, pensando que de esa forma otros no los podrán atacar. Pero no comprendían que si el atacante potencial tiene suficiente motivación va a encontrar la forma. Yo sabía que era una cuestión de tiempo, y a partir de ese momento ganamos el proyecto.

Hoy en día no hay organización que no esté expuesta. Parece que todo es válido en este tema.

En los contactos que ustedes ya tienen, ¿hubo casos en los que detectaron ataques concretos que pudieron frenar o frustrar?

Digamos que pudimos ver casos donde proporcionamos a los clientes la información necesaria para poder entender y tomar medidas.

Después de los atentados en París, ¿recibieron más pedidos de ayuda?

Recibimos, sí.

Europa está asustada, ¿no?

Europa está asustada, pero también todo el mundo está asustado.

Y de los que usan la dark web para el terrorismo, muchos están en Europa hace tiempo, ¿no?

Sí, pero no solo, son redes internacionales, una parte está en Europa y otra en otros lugares.

Pero los que planifican no tienen que estar en Medio Oriente, están en el lugar que va a ser atacado.

Los cerebros están dispersos en determinados lugares.

El enemigo está adentro hace rato.

El enemigo está adentro, ya está planificando el próximo paso.

¿Eso ustedes ya lo están detectando o lo decís como teoría?

No lo digo como teoría.

¿Podrías decir que aquellos que ya están intentando ustedes seguro los pueden frenar?

Como dice mi abuela, seguro murió en la guerra. Es un desafío como el gato y el ratón, son gente muy inteligente, nosotros tenemos de nuestro lado no solo gente inteligente sino también sistemas muy inteligentes y siempre estamos tratando de… uno se vuelve paranoico en cierto sentido, pero creo que es algo bueno al final, nunca hay 100%, pero la idea es siempre estar un paso adelante.

DESDE URUGUAY…

¿Qué� de lo que mamaste o recibiste en la educación uruguaya-judía te formó o mejor dicho te dio las bases, como para haber emprendido un camino que hoy te llevó a todos estos logros?

Lo que� te puedo decir es que nunca fui demasiado conformista, siempre tenía como un espíritu de desafiar las reglas o no conformarme con lo que existe y cuestionar las cosas más básicas. Eso sí lo recuerdo, era un poco desafiante a veces para determinada gente, y creo que lo seguí haciendo después. Nos juntamos con gente que también suele hacer ese tipo de cosas , nada se sobreentiende y… No me gustaba la rutina de las cosas normales, digamos.

¿Recordás cuando eras chico qué pensabas que ibas a hacer cuando fueras grande?

Sabía que quería hacer algo importante, tuve mucha suerte también porque estuve rodeado de muy buena gente también cuando vine a Israel, creo que el Technion te prepara bien para desafíos interesantes, creo que también tuve mucha suerte en haber trabajado con gente muy capaz que se volvió legendaria con el tiempo en Israel. Pero te diría , aunque es mi visión muy personal, que creo que es muy importante tener el ego muy bajo. Si uno se empieza a creer demasiado en su propio ego, creo que está en desventaja.

Pero vos irradiás una sencillez natural, auténtica, no una modestia fuera de lugar. Sos consciente de lo que sos capaz pero irradiás sencillez. Es una actitud ante la vida, eso tiene que venir de adentro.

A mí me viene de adentro pero estoy en contacto con mucha gente que tiene todos los motivos para tener su ego en el cielo, que cambia el mundo, que realmente es tremendamente fuerte y famosa en todo el mundo. Miro con modestia, trato de aprender. Entre esa gente, que sí tiene el ego muy desarrollado, hay como dos tipos de personas: uno que te hace sentir que sos vos la persona realmente importante y otro que no; esas personas que sí te dan la sensación de que vos sos importante son las que tienen mucho éxito y logran mantenerlo con el tiempo, porque logran reclutar así a un montón de cerebros y gente que quiere unirse a esa persona para hacer juntos. Es como una especie de filosofía de vida.

Cuando llegaste a lo tuyo, a hacer lo que te gusta, siendo todavía tan joven, con 43 años, ¿te planteás qué querés hacer cuando seas más grande, seguir haciendo lo mismo o…? Imagino que no sos de los que dice: «Estoy realizado».

No, no, a mí me gusta mucho hacer lo que hago, lo disfruto realmente, creo que tuve mucha suerte en poder aportar un granito de arena que sí puede influenciar en cierto sentido en la tecnología en el mundo y a Israel en específico y estoy sumamente agradecido por eso. Cuando esté viejo y ya no tenga tantas fuerzas me gustaría seguir involucrado y poder hacer cosas buenas. Hay tantas injusticias en la vida, mucha gente no tiene los recursos para poder hacerlo… tratar en cierto sentido poder influenciar, tal vez juntarme con otra gente y juntos poder influenciar a gente que no tiene la posibilidad de hacer eso y sí tiene muchas ganas.

¿Por ejemplo?

Niños, por ejemplo, que no tienen la posibilidad o los recursos para su educación, o la guía de los padres u otras personas que los quieran. De alguna forma poder… habría que pensarlo, pero sí hacer algo que pueda hacer un cambio para bien, eso me gustaría y es probablemente lo que hare.

Muchas gracias Avi por tu tiempo y por permitirme adentrarme en un tema tan apasionante.

Gracias a vos Ana por esta oportunidad.

Debes estar conectado para publicar un comentario. Oprime aqui para conectarte.

¿Aún no te has registrado? Regístrate ahora para poder comentar.