Lo que antes se consideraba un acto de piratería ahora se convierte en algo legítimo. Esta guerra no tiene a guerreros en el frente. El frente civil es quien es colocado en el frente de batalla, y todas las infraestructuras que nos rodean y nos sirven son los objetivos.

Puede marcarse este mes como el comienzo de un nuevo tipo de guerra fría entre Israel e Irán, esta vez en el ciberespacio. Sus disparos iniciales, el ataque iraní a la infraestructura del agua y la respuesta de Israel al puerto marítimo, indican que lo que antes se consideraba un acto pirata ahora se está volviendo legítimo. Esta guerra no tiene frente con guerreros. Según todos los informes, esta guerra apenas está comenzando, y desde allí solo escalará.

La lucha en el ciberespacio entre Israel e Irán no ha comenzado ahora, pero hasta ahora ha estado por debajo de la mesa y en los mundos de la información y los propósitos militares. Los ataques recíprocos tenían como objetivo principal la recopilación de inteligencia, mientras que el gusano Staxent insertado en los controladores de las centrífugas iraníes, hace una década, tenía la intención de sabotear el equipo militar y no dañar la vida humana. El intento iraní de interrumpir el suministro de agua en Israel, envenenándolas con grandes cantidades de cloro ya ha puesto en peligro la vida humana.

Esto podría explicar la reacción violenta atribuida a Israel. La herramienta utilizada en el ataque al puerto de Bender Abbas es un arma que ha tardado mucho en desarrollarse. No se desarrolló de inmediato en respuesta al movimiento iraní: es una herramienta, una de muchas, desarrollada y destinada para su uso durante la guerra, y ha interrumpido gravemente la operación del puerto central de Irán, pero ha evitado la muerte de vida humana. La señal es clara: cualquiera que intente dañar la infraestructura civil de Israel corre el riesgo de dañar severamente su infraestructura.

El uso de armas cibernéticas contra la infraestructura civil tampoco es nueva. Rusia ha hecho esto en Georgia, Ucrania y Estonia. Irán ha atacado fuertemente a la compañía petrolera saudita Aramco. Pero hasta el día de hoy, los atacantes se han abstenido de identificar o aceptar la responsabilidad de tal ataque, que fue visto en el mundo como un acto delictivo. Esta vez fue importante que alguien dejara en claro al Washington Post que Israel estaba detrás del ataque, y tal vez también implicara que Estados Unidos fue un socio en la medida.

Junto con el ataque a los sistemas de agua, es posible que Irán también haya intentado atacar otros sitios en sus esfuerzos por reunir inteligencia en Israel. También se puede estimar que tuvo éxito en penetrar en ciertas bases de datos de información confidencial. Pero una vez que los ataques a la infraestructura civil se volvieron legítimos, ya todo es posible. Observen cada momento a su alrededor y comprenda la sensibilidad: agua, electricidad, hospitales, comunicaciones celulares y de computadoras, semáforos, trenes, aviones: todo es vulnerable al ciber y nada está protegido herméticamente. Un ataque cibernético que hará que dos trenes con cientos de pasajeros choquen entre sí puede ser más mortal que cualquier misil balístico.

Puerto Shahid Rajai en Irán (Foto: Arab Networks)

Sabiduría colaborativa

Es cierto que Israel tiene capacidades impresionantes en el área de cibernética. Es uno de los países más protegidos del mundo, y sus capacidades de ataque están más cerca de las de cuatro potencias cibernéticas: Estados Unidos, Rusia, China y el Reino Unido, mientras que Irán está muy por detrás, tanto en defensa como en ataque, y no debe subestimarse. Cyber no requiere enormes recursos, todo lo bueno, una computadora que esté conectada a la red y paciencia, y con la que pueda penetrar en cualquier lugar.

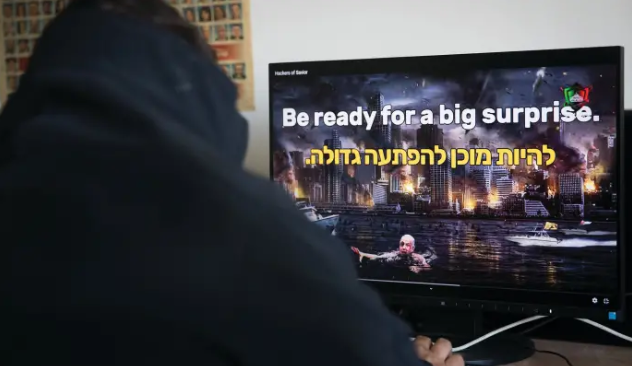

El ataque de piratería de ayer en sitios en Israel no es un ejemplo de las verdaderas capacidades de Irán. Fue un ataque muy poco sofisticado, explotando una debilidad reconocida del software que usan muchos sitios. Las debilidades y herramientas de piratería se venden hoy en el mercado libre. Debe distinguir entre un ataque diseñado para robar o interrumpir información (TI) y un ataque que funciona contra los sistemas operativos de infraestructura física (OT). También se venden estas herramientas para la intrusión en los sistemas operativos y de control, pero los países prefieren las herramientas importantes para desarrollarlas por su cuenta y no compartirlas con otros.

Ahora estamos entrando en una nueva dimensión de la guerra, y sus reglas son diferentes de la guerra familiar. No hay importancia para la geografía en la guerra cibernética. Irán podría atacar a través de un contratista que opera desde Kazajstán o a través de su pueblo venezolano. No siempre es posible identificar quién te está atacando, por lo que no siempre sabes a quién responder.

En las guerras del siglo pasado, el arma era perecedera: una bomba que arrojaste al enemigo explotó y ya no se podía usar. En la Guerra Cibernética, cualquier uso de armas comparte tu inteligencia con el oponente. Le revela sus debilidades y también le permite estudiar la herramienta que ha trabajado muy duro y copiar de él el conocimiento que ha adquirido. Esto es lo que hicieron los iraníes con Staxnet: los ingenieros se sentaron para aprender la sabiduría de sus líneas de código y usarla para construir mejores herramientas cibernéticas para Irán. Las armas cibernéticas también son desechables. No puedes usar la misma herramienta dos veces.

Estas herramientas no reemplazan las armas cinéticas de guerra tradicionales, sino que se agregan a ellas. Es por eso que Israel se está preparando para una respuesta iraní más significativa, y ya está preparando la reacción opuesta. Será más doloroso para los iraníes, pero es importante reconocer que esta guerra ya está aquí y seguirá con nosotros.

Traducido por Hatzad hasheni

Debes estar conectado para publicar un comentario. Oprime aqui para conectarte.

¿Aún no te has registrado? Regístrate ahora para poder comentar.